数据处理安全无忧 从零基础到精通的全生命周期防护秘籍

在数字化时代,数据已成为企业的核心资产,如何确保数据在流转过程中的安全,成为每个组织都必须面对的重要课题。本文将从数据处理的基础知识出发,深入解析数据全生命周期的防护策略,助您构建坚实的数据安全防线。

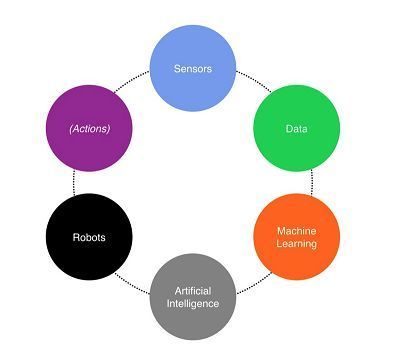

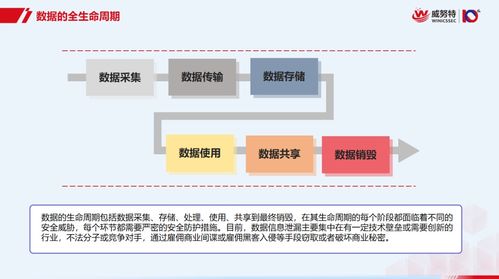

一、数据生命周期的六个关键阶段

- 数据采集阶段

- 源头验证:确保数据来源可靠,建立数据采集标准

- 权限控制:严格限制数据采集权限,防止越权访问

- 加密传输:采用SSL/TLS等加密协议保障传输安全

- 数据存储阶段

- 分类分级:根据数据敏感度实施差异化管理

- 加密存储:对敏感数据采用AES等强加密算法

- 访问控制:实施多因素认证和最小权限原则

- 数据处理阶段

- 安全计算环境:建立隔离的计算环境

- 数据脱敏:对开发测试环境使用脱敏数据

- 操作审计:记录所有数据处理操作日志

- 数据传输阶段

- 端到端加密:确保数据在传输过程中不被窃取

- 完整性校验:使用哈希算法验证数据完整性

- 安全通道:通过VPN等建立安全传输通道

- 数据共享阶段

- 权限精细化:按需授予访问权限

- 水印技术:防止数据泄露后的责任追溯

- 使用监控:实时监控数据使用情况

- 数据销毁阶段

- 彻底删除:使用专业工具确保数据无法恢复

- 销毁证明:保留数据销毁的完整记录

- 介质处理:对存储介质进行物理销毁

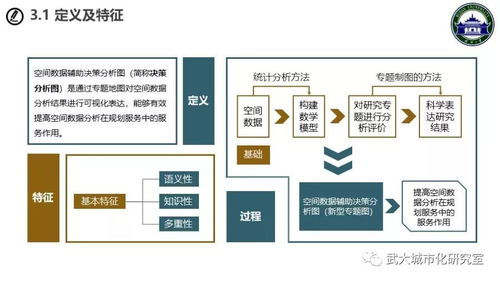

二、从基础到精通的防护策略

初阶防护(基础保障):

- 建立数据分类标准

- 实施基本访问控制

- 部署基础加密措施

- 制定数据备份策略

中阶防护(体系化建设):

- 构建数据安全治理框架

- 实施数据防泄露系统

- 建立安全事件响应机制

- 开展员工安全意识培训

高阶防护(智能化防护):

- 部署AI驱动的异常检测

- 实施零信任架构

- 建立数据安全态势感知

- 实现自动化合规检查

三、实用工具与技术推荐

- 加密工具:VeraCrypt、GPG、OpenSSL

- 访问控制:IAM系统、RBAC模型

- 监控工具:Splunk、ELK Stack

- 脱敏工具:IBM Guardium、Informatica

- 销毁工具:DBAN、Eraser

四、最佳实践建议

- 制定全面的数据安全政策

- 定期进行安全风险评估

- 实施持续的安全培训

- 建立多层级备份机制

- 定期演练应急响应计划

- 保持安全技术的及时更新

五、持续改进与优化

数据安全防护不是一次性工程,而是一个持续改进的过程。建议:

- 每季度评估防护效果

- 根据业务变化调整策略

- 关注最新安全威胁和防护技术

- 建立跨部门协作机制

数据安全防护需要系统性的思维和持续的努力。通过构建完善的数据全生命周期防护体系,结合适当的技术工具和管理措施,您就能真正做到"数据流转,安全无忧"。收藏本文,随时查阅,让数据安全防护从理念变为实践,从基础走向精通。

如若转载,请注明出处:http://www.tobeonetop.com/product/36.html

更新时间:2025-11-29 23:57:08